Eine Gruppe digitaler Desperados, die in bestimmten Kreisen als „Greedybear“ bekannt sind, wurden in einem Überfall von epischen Ausmaßen red Handgedient (oder vielleicht gepflegt), die eine coole Million durch das, was Experten als Krypto-Kaper als beispiellose Kühnheit bezeichnen, abzusaugen.

Koi Security, eine Firma mit einer Vorliebe für die Erkundung des düstersten Cyber -Programms, hat das komplizierte Web enthüllt, das von dieser Gruppe gesponnen wurde, ein Tapestry von Täuschungen, die aus böswilligen Browser -Erweiterungen, Malware und einem Smattering von Betrugswebsites, die alle aus einem Schattenlair orchestriert wurden.

Erweiterungen verwandelte sich in Diebstahlschläger

Greedybear ist weit davon entfernt, mit einem einzelnen Pfeil in ihrem Köcher zu sein, und hat sein Arsenal diversifiziert und in seiner jüngsten Eskapade erstaunliche 650 schändliche Werkzeuge eingesetzt, einen bedeutenden Sprung von den bescheidenen 40 Firefox -Erweiterungen, die sie im Juli unter dem Deckmantel der „Foxy Wallet“ gerichtet hat.

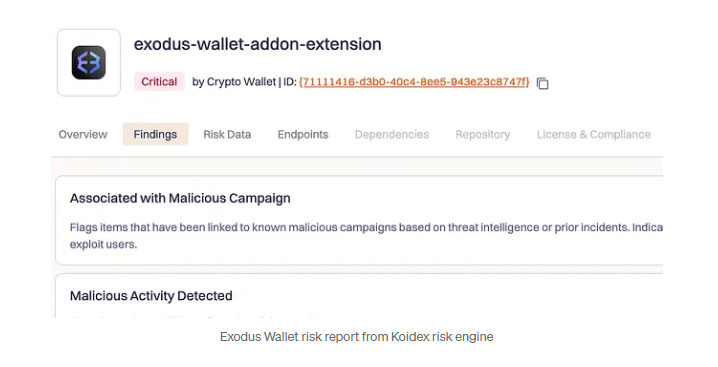

Die Strategie der Gruppe, die als“ Extension Louling „bezeichnet wird, beginnt mit der scheinbar unschuldigen Veröffentlichung von gutartigen Firefox-Add-Ons-your-gewöhnlichen Video-Downloadern und Link-Reinigungsmitteln“, erläutert Tuval Admoni von Koi Security mit einem Funkeln sowohl der Bewunderung als auch des Horrors. „Diese Erweiterungen, die aus frisch geprägten Verlagsberichten entstanden sind, sammeln einen Chor von falschen positiven Bewertungen und verwandeln die Unbewische in ein falsches Sicherheitsgefühl. Nur dann verwandeln sie sich in böswillige Doppelgänger von Brieftaschen wie Metamask, Tronlink, Exodus und Rabby -Brieftaschen, bereit, um zu pilferieren und zu platzieren.

Genug von deutscher Politik? 🌍😤 Dann bist du hier richtig! Die heißesten Krypto-News mit einer Prise Spaß und Sarkasmus. 🚀😎

👉Klick "Beitreten" und sei dabei!

Sobald der ahnungslose Benutzer verankert war, findet er, dass seine Anmeldeinformationen den Befehls- und Kontroll-Servern von Greedybear, einem digitalen Gewölbe von unnötigen Gewinnen, verquirlen.

Malware lauert in den Schatten der Raubkopie -Software

Die digitale Detektivarbeit endet dort nicht. Fast 500 bösartige Windows-Dateien wurden auf dieselben Schurken zurückgeführt, eine Rogues-Galerie bekannter Malware-Familien wie Lummastealer, eine Ransomware-Variante, die an Luca Stealer erinnert, und Trojaner, die als Gateways für weiteres Unheil dienen.

Ihre Vertriebskanäle sind ebenso list wie allgegenwärtig und lauern häufig auf russischsprachigen Websites, die geknackt oder „umpacken“ Software peddle. Greedybear zielt auf diejenigen ab, die das kostenlose Mittagessen einer illegalen Software suchen, und wirft ein Netz weit breiter als die Krypto -Community.

Die Koi -Sicherheit fügte eine Schicht der Raffinesse hinzu und ermöglichte die modulare Malware, sodass die Betreiber ihre Angriffe optimieren und anpassen konnten, ohne dass eine vollständige Überarbeitung ihres digitalen Arsenals erforderlich ist.

Gefälschte Krypto -Dienste: Die Kunst der Täuschung

Aber warum bei Browser -Erweiterungen und Malware anhalten, wenn man ein ganzes Universum betrügerischer Websites herstellen kann? Greedybear, immer der Kenner der Täuschung, hat eine wahre Stadt der Betrügereien errichtet, die jeweils als legitime Kryptowährungslösung ausgeht.

Von gefälschten Hardware -Geldbörsen bis hin zu Schein -Brieftaschen -Reparaturdiensten für Geräte wie Trezor sind die Angebote der Gruppe so unterschiedlich wie gefährlich. Selbst das anspruchsvollste Auge könnte durch die polierten Entwürfe dieser gefälschten Brieftaschen -Apps täuschen, die die Benutzer dazu bringen, ihre Wiederherstellungsphrasen, privaten Schlüssel und Zahlungsinformationen preiszugeben.

Im Gegensatz zu der Phishing-Website der Garten-Variety, die die Austausch-Anmeldeseiten nachahmt, tarnen sich diese Betrugsportale als Produkt- oder Support-Hubs und verleihen ihren schändlichen Aktivitäten ein Furnier der Legitimität.

Berichten zufolge bleiben viele dieser Standorte aktiv, ein digitales Minenfeld, das immer noch darauf vorbereitet ist, sensible Daten zu ernten, während andere ruhig sind und auf den Aufruf zum Handeln warten.

Fast alle mit diesen Vorgängen verbundenen Domänen konvergieren mit einer einzelnen IP-Adresse 185.208.156.66-A digitales Nervenzentrum, in dem gestohlene Anmeldeinformationen verarbeitet werden, Ransomware orchestriert und Betrugseiten gehostet werden.

Weiterlesen

- Goldpreis Prognose

- BTC PROGNOSE. BTC Kryptowährung

- EUR CHF PROGNOSE

- EUR AUD PROGNOSE

- Silberpreis Prognose

- Brent Prognose

- EUR AED PROGNOSE

- ONDO PROGNOSE. ONDO Kryptowährung

- EUR IDR PROGNOSE

- BONK PROGNOSE. BONK Kryptowährung

2025-08-10 16:54